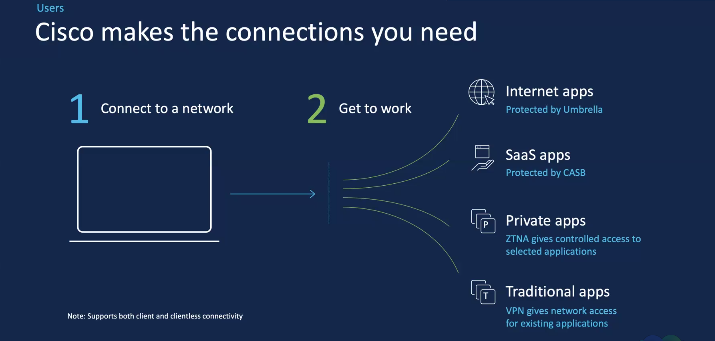

Cisco Secure Access peut sécuriser n'importe quelle application via n'importe quel port ou protocole, assure le fournisseur. (Crédit Cisco)

Cette semaine, Cisco a dévoilé une offre de services de sécurité edge (Security Service Edge ou SSE) pour aider les entreprises ŕ connecter en toute sécurité des ressources en périphérie, y compris des applications edge, privées et SaaS. Outre l'offre SSE, le fournisseur a fait deux autres annonces liées ŕ la sécurité des applications lors de son événement client Cisco Live (du 4 au 6 juin ŕ Las Vegas). D'une part, un service Multicloud Defense destiné protéger les charges de travail des services cloud, et de l'autre, la mise ŕ jour de Panoptica, sa solution SaaS de sécurisation des applications natives du cloud reposant sur les micro-services. « L'ensemble SSE appelé Cisco Secure Access comprend un accčs réseau de confiance zéro (Zero-Trust Network Access, ZTNA), une passerelle web sécurisée (Secure Web Gateway, SWG), un courtier de sécurité d'accčs au cloud (Cloud Access Security Broker, CASB), un pare-feu en tant que service (Firewall as a Service, FWaaS), la sécurité DNS, l'isolation du navigateur ŕ distance (Remote Browser Isolation, RBI) et d'autres capacités de sécurité. Il peut sécuriser n'importe quelle application via n'importe quel port ou protocole, avec des performances optimisées et une vérification et un octroi de confiance continus, le tout ŕ partir d'un tableau de bord unique géré dans le cloud », a écrit Jeff Scheaffer, vice-président de la gestion des produits de l'équipe SSE de Cisco, dans un blog consacré ŕ l'offre.

Avec Cisco Secure Access, la sécurité s'adapte aux différents type de workload. (Crédit Photo : Cisco)

Selon la définition de Gartner, un service SSE doit comprendre le contrôle d'accčs, la protection contre les menaces, la sécurité des données, la surveillance de la sécurité et le contrôle de l'utilisation acceptable supporté par une intégration basée sur le réseau et l'API. Toujours selon le cabinet d'études, le SSE est principalement fourni en tant que service basé sur le cloud, et peut inclure des composants sur site ou basés sur des agents. Cette plateforme SSE comprend un accčs par navigateur avec ou sans client, une politique d'accčs granulaire pour les utilisateurs et les applications, une authentification SAML, une prévention des intrusions, un fournisseur d'identité intégré et un contrôle d'accčs contextuel. « Elle authentifie les utilisateurs via un tunnel sécurisé et crypté, de sorte que les utilisateurs ne voient que les applications et les services auxquels ils ont le droit d'accéder », selon Cisco. « L'architecture ZTNA Relay de Cisco Secure Access résout les problčmes posés par les fournisseurs ZTNA de derničre génération qui ne prennent pas en charge toutes les architectures d'application, comme les applications multi-channel, les applications pair-ŕ-pair ou les communications initiées par le serveur », a encore écrit M. Scheaffer. « Les fournisseurs de ZTNA de derničre génération ont souvent du mal ŕ gérer le volume des milliers d'applications d'entreprise et d'applications héritées anciennes », a-t-il ajouté. L'architecture ZTNA Relay de Cisco Secure Access est basée sur les protocoles MASQUE et QUIC et prend en charge toutes les applications, tous les ports et tous les protocoles. « En combinant le ZTNA avec un VPN-as-a-Service (VPNaaS) de repli dans un seul client sécurisé avec des contrôles d'identité et de posture, Secure Access fournit de maničre transparente la connexion la plus sécurisée possible pour toutes les applications », a affirmé M. Scheaffer.

Talos en avant-garde

Le service intčgre également l'intelligence du groupe de recherche en sécurité Talos de Cisco pour maintenir automatiquement le systčme ŕ jour sur les derničres menaces. Talos traite 600 milliards de requętes DNS par jour, 5 milliards de requętes de réputation et 2 millions d'échantillons de logiciels malveillants par jour. « La plateforme SSE exécute en permanence des modčles d'IA, de statistiques et d'apprentissage machine sur l'énorme base de données de Talos afin de fournir des informations sur les cybermenaces et d'améliorer les taux de réponse aux incidents », a encore déclaré M. Scheaffer. Le SSE sera aussi intégré au logiciel d'intelligence réseau ThousandEyes de Cisco afin d'aider les entreprises ŕ identifier et ŕ résoudre rapidement les problčmes de performance du réseau. « Alors que les utilisateurs déplacent leurs applications vers le cloud et adoptent des architectures réseau plus périphériques, l'offre SSE est particuličrement importante », a déclaré pour sa part Neil Anderson, vice-président régional des solutions cloud et d'infrastructure chez World Wide Technologies (WWT), partenaire de Cisco et fournisseur de services technologiques. « Cisco a mis du temps avant de devenir compétitif sur le marché du Security Service Edge (SSE), mais nous nous réjouissons de l'annonce de ce service parce qu'il est basé sur une approche « cloud-first » et fait progresser la sécurité de l'API et la sécurité de la charge de travail de maničre utile pour les clients », a ajouté M. Anderson.

Le marché du SSE comprend des acteurs comme Palo Alto, Zscaler, Netskope et d'autres. Selon Gartner, d'ici ŕ 2025, 70 % des entreprises mettant en oeuvre un ZTNA basé sur des agents choisiront un fournisseur de services d'accčs sécurisé (Secure Access Service Edge, SASE) ou un fournisseur de services de sécurité (Security Service Edge, SSE) pour le ZTNA, plutôt qu'une offre autonome, et d'ici ŕ 2026, 45 % des entreprises regarderont en priorité les fonctions avancées de sécurité des données pour l'inspection des données au repos et en mouvement pour sélectionner un service SSE. Cisco Secure Access sera en disponibilité limitée ŕ partir du mois de juillet et sera généralement disponible en octobre 2023.

Lancement de Multicloud Defense

Sur le front de la sécurité dans le cloud, Cisco a annoncé un service appelé Multicloud Defense destiné ŕ aider les équipes opérationnelles chargées de la sécurité des clients ŕ gérer la sécurité des charges de travail dans les services AWS, Google Cloud, Azure et Oracle Cloud Infrastructure. « Multicloud Defense rassemble des capacités de protection distribuée de couche Layer-7, de pare-feu d'application web (Web Application Firewall, WAF) et de prévention des pertes de données (Data Loss Prevention, DLP) gérées par une politique unique et dynamique », a écrit Rick Miles, vice-président de la gestion des produits au sein du groupe de sécurité cloud et réseau de Cisco, dans un blog. « Ce service joue le rôle d'interprčte entre les cloud et utilise les passerelles, qui sont distribuées dans les Clouds Privés Virtuels (Virtual Private Cloud, VPC) des clients, comme points d'application des politiques de sécurité. Multicloud Defense peut ainsi arręter les menaces qui ciblent les applications, bloquer les commandes et le contrôle, empęcher l'exfiltration des données et atténuer les mouvements latéraux », a encore déclaré M. Miles. La technologie de Multicloud Defense provient principalement de l'acquisition récente par Cisco de Valtix, un fournisseur de sécurité réseau des environnements cloud. L'équipementier a également amélioré sa solution SaaS de sécurisation des applications natives du cloud Panoptica. Celle-ci permet aux développeurs et aux ingénieurs de fournir une sécurité cloud-native depuis le développement de l'application jusqu'ŕ son exécution. Le logiciel offre une interface unique pour la sécurité des conteneurs, des applications sans serveur, des API, des maillages de services et de Kubernetes, il évolue sur plusieurs clusters avec une architecture sans agent et s'intčgre aux outils CI/CD et aux frameworks de langage sur plusieurs clouds. « L'idée est de permettre aux développeurs d'intégrer des décisions centrées sur la sécurité ou soucieuses de la sécurité plus tôt dans le cycle de vie du développement logiciel », a déclaré Cisco.

La protection de la sécurité des applications devient de plus en plus importante. IDC prévoit que le marché de la protection et de la disponibilité des applications passera de 2,5 milliards de dollars en 2021 ŕ 5,7 milliards de dollars d'ici ŕ 2026. « Les applications offrent un angle d'observation unique dans l'architecture de sécurité. La maničre dont les utilisateurs interagissent avec les fonctionnalités des applications représente un bon indicateur d'abus et de mauvaise utilisation, et en fin de compte d'intention malveillante. Ce point d'observation est unique et difficile ŕ obtenir ŕ partir d'autres sources de télémétrie de sécurité comme les pare-feu réseau », a écrit IDC dans un récent rapport intitulé « Worldwide Application Protection and Availability Forecast, 2022-2026 : Security Powers the Digital Experience » (Prévisions mondiales sur la protection et la disponibilité des applications, 2022-2026 : la sécurité renforce l'expérience numérique). « Les acteurs de la menace ont également compris l'importance que pouvaient avoir les applications web pour les entreprises et ils ont conçu de nombreuses méthodes pour attaquer les applications ou l'infrastructure sous-jacente dans le cadre de campagnes d'extorsion, de harcčlement, de fraude et d'abus ou de vol de données », a déclaré IDC.

Mise ŕ jour de Panoptica

Cisco a renforcé sa solution Panoptica par la prise en charge de Cloud Security Posture Management (CSPM). Cette surveillance des ressources du cloud promet d'apporter une conformité et une surveillance continues de la sécurité du cloud ŕ l'échelle, en offrant aux clients une visibilité sur l'ensemble de leur inventaire d'actifs cloud, y compris les clusters Kubernetes. « De plus, un nouveau moteur de chemin d'attaque qui utilise une technologie basée sur les graphes pour fournir une analyse avancée du parcours d'attaque aidera les équipes de sécurité ŕ identifier rapidement et ŕ remédier aux risques potentiels dans les infrastructures cloud », a déclaré Cisco. Panoptica sera également intégré au portefeuille Full Stack Observability du fournisseur afin de fournir une visibilité en temps réel en priorisant les risques commerciaux. L'initiative Full-Stack Observability (FSO) comprend plusieurs technologies Cisco ainsi qu'un écosystčme de partenaires et d'outils open-source. Le portefeuille de sécurité de la firme de San José fournira des données télémétriques qui peuvent ętre incluses dans de nouvelles applications pour contrôler la sécurité dans plusieurs domaines. Les fonctionnalités de Panoptica seront disponibles ŕ l'automne de cette année.

Suivez-nous